以前もお知らせした「Emotet」(エモテット)と呼ばれるウイルスへの感染を狙う攻撃メールが、攻撃活動再開しています。

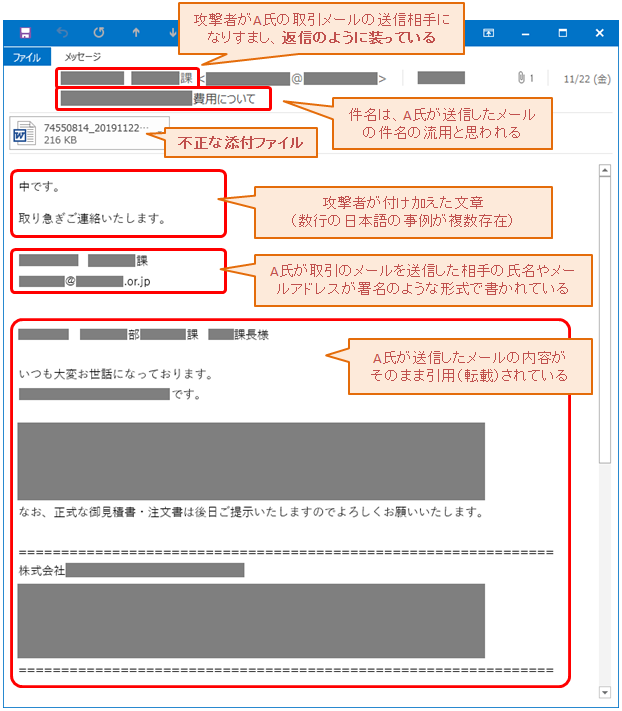

特に、攻撃メールの受信者が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が、攻撃メールに流用され、「正規のメールへの返信を装う」内容となっている場合や、業務上開封してしまいそうな巧妙な文面となっている場合があり、注意が必要です。

以下は概略です。詳細はこちらをご覧ください。

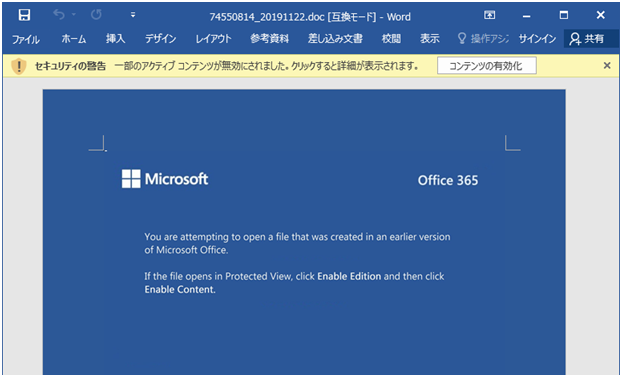

※下記画像は一例です。

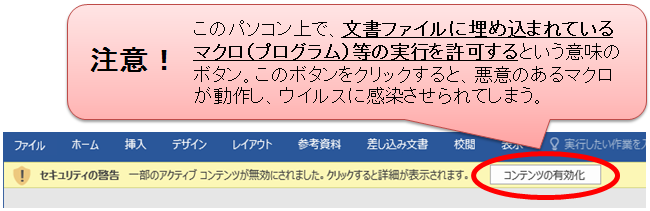

この攻撃メールの不正な添付ファイルを開くと、MicrosoftやOfficeのロゴ等と、数行のメッセージが書かれた文書が表示されます。

基本的にはファイルを開いただけではウイルスに感染することはありません。

安全のため、文書ファイル内に埋め込まれているマクロの動作が止められているためです。

しかし、利用者がマクロの実行等を許可する操作を行った場合は、悪意のあるマクロが動作し、ウイルスに感染させられてしまいます。

「コンテンツの有効化」ボタンをクリックすると、マクロの動作を許すことになりますので、クリックしないよう注意してください。